Überall, wo Menschen arbeiten, ist Phishing ein Problem. Laut einer Studie von Proofpoint waren drei Viertel aller Unternehmen 2020 von Phishing-Angriffen betroffen. Dabei werden die betrügerischen Nachrichten immer zielgerichteter und die Aufmachung der infizierten Seiten immer professioneller. Lernen Sie in unserem Artikel, Phishing-Attacken zu erkennen und Ihre Daten zu schützen.

Was ist Phishing?

Als Phishing bezeichnet man das Versenden von gefälschten E-Mails und Nachrichten mit dem Zweck, das Vertrauen der Opfer zu gewinnen. Oft geht es darum, sich sensible Daten wie Online-Banking PINs und Passwörter zu kriminellen Zwecken anzueignen. Dazu dienen Links, die die Opfer zu verseuchten Webseiten leiten. Manchmal kombinieren Hacker aber auch Phishing und Ransomware-Angriffe, oder verbreiten ein Programm, das Rechner zerstört.

Die Angreifer geben sich oft als Mitarbeiter von Behörden oder Unternehmen aus, denen sie nicht angehören. Beispielsweise schicken sie E-Mails im Namen von Banken oder sozialen Netzwerken. Meist spielen diese Nachrichten mit den Ängsten der Opfer. Beispielsweise droht PayPal angeblich damit, das Konto zu sperren, falls der Benutzer sich nicht innerhalb von 24 Stunden einloggt.

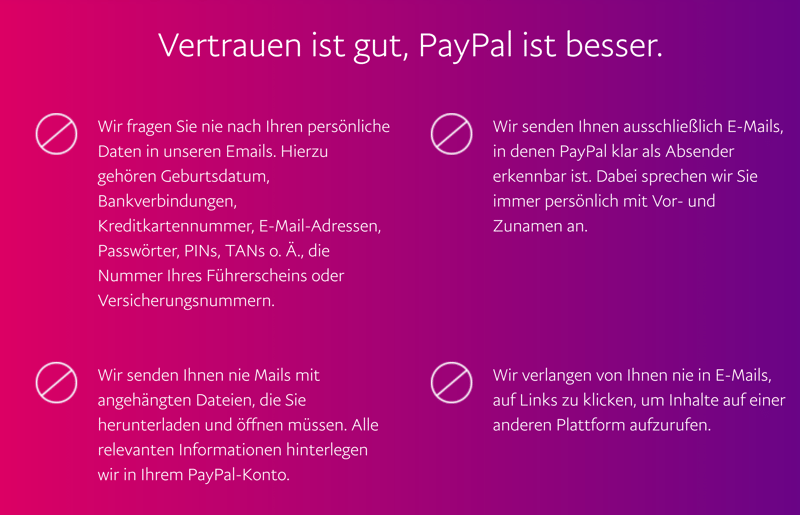

PayPal ist für Phishing-Maschen sehr beliebt und warnt deshalb auf der eigenen Website vor verdächtigen E-Mails

Somit zählt Phishing zu den Methoden des sogenannten Social Engineerings. Cyberkriminelle nutzen dabei keine Schwachstellen im Code, sondern die menschliche Psyche: Indem sie die Menschen dazu bringen, ihnen zu glauben, geben diese ihre sensiblen Daten freiwillig heraus.

Nicht selten sehen die URLs der Phishing-Links wie die URLs vertrauter Webseiten aus. Da auch das Layout auf den ersten Blick keine Unterschiede aufweist, schöpfen die Betroffenen keinen Verdacht. Neben diesem sogenannten Website-Spoofing (to spoof = fälschen) gibt es auch das Domain-Spoofing, bei dem scheinbar vertraute E-Mail-Adressen im Header erscheinen. Oft treten beide Spoofing-Arten gemeinsam auf.

Der Begriff Phishing leitet sich aus dem englischen Wort Fishing (angeln) ab, da die Angreifer genauso wie Angler einen Köder werfen, um ihre Beute zu locken. Zum ersten Mal verwendete ihn eine Hackergruppe im Jahr 1996, als sie mit der Schadsoftware AOHell AOL-Benutzernamen und Passwörter stahlen. Sie ersetzten den Anfangsbuchstaben „f“ mit „ph“ in Anlehnung an Phone Phreaking, einer frühen Form von Attacken, bei der Kriminelle analoge Telefonleitungen kaperten.

Welche Arten von Phishing gibt es?

Bei allen Phishing-Angriffen versuchen Kriminelle, sich das Vertrauen der Opfer zu erschleichen. Je nach Zielgruppe gibt es verschiedene Arten von Phishing-Angriffen:

Klassisches Phishing – herkömmliche Phishing-Mails werden tausendfach an beliebige Absender verschickt. Die Absender tarnen sich als Plattformen, denen Millionen Menschen angehören, beispielsweise PayPal oder Amazon. Damit ist die Chance groß, auch ohne genaues Targeting passende Opfer zu finden. Oft werden Empfänger aufgefordert, wegen eines angeblichen Datendiebstahls das Passwort zu ändern oder zu bestätigen.

Spear Phishing – im Gegensatz zum klassischen Phishing zielt Spear Phishing auf bestimmte Personen mit einer Schlüsselrolle innerhalb des Unternehmens. Das sind meist IT-Administratoren oder IT-Manager. Die Analogie mit dem Speer (Englisch: Spear) verdeutlicht die Fokussierung auf einzelne Nutzer. Die Hacker geben sich ihrerseits oft als IT-Unternehmen aus, deren Software die betroffenen Firmen nutzen.

Whaling – bei Whaling geht um die Wale, also die größten Fische im Unternehmens-Meer. Geschäftsführer, Manager oder Abteilungsleiter erhalten dabei Nachrichten, die als interne E-Mails oder als E-Mails von vertrauten Geschäftspartnern getarnt sind. Nicht selten durchforsten die Hacker davor die Profile der Opfer in sozialen Netzwerken und kopieren alte Fotos oder lesen sich alte Gespräche durch. Damit erscheinen sie maximal vertrauenswürdig.

94 Prozent aller Phishing-Angriffe erfolgen über E-Mails, doch es gibt auch andere Phishing-Arten:

Smishing (SMS-Phishing) – hier kontaktieren die Angreifer ihre Opfer via SMS. Genauso wie bei klassischem Phishing führt ein Link zu einer infizierten Webseite oder startet den Download von Malware.

Vishing (Voice Phishing) – bei dieser Betrugsmasche rufen Kriminelle an und geben sich beispielsweise als Polizisten, Bankenmitarbeiter oder IT-Techniker aus. Damit bewegen sie Menschen dazu, ihnen vertrauenswürdige Daten zu verraten.

Wie erkenne ich Phishing-Mails?

Nicht immer lassen sich Phishing-Nachrichten auf den ersten Blick von normalen E-Mails unterscheiden. Viele Hacker erstellen täuschend echte Logos, Layouts und Signaturen. Bei diesen Anzeichen sollten Sie jedoch auf keinen Fall sensible Daten eingeben oder Hyperlinks anklicken:

E-Mails von Unternehmen mit allgemeinen Domains

Firmen und Behörden nutzen niemals allgemeine E-Mail-Domains wie @gmx.de oder @gmail.com, sondern eigene Domains wie @UnternehmenXY.com. Achten Sie daher nicht nur auf den Absender, sondern auch auf die Domain. Löschen Sie alle E-Mails, bei denen die Quelle nicht eindeutig erkennbar ist.Generische Ansprachen

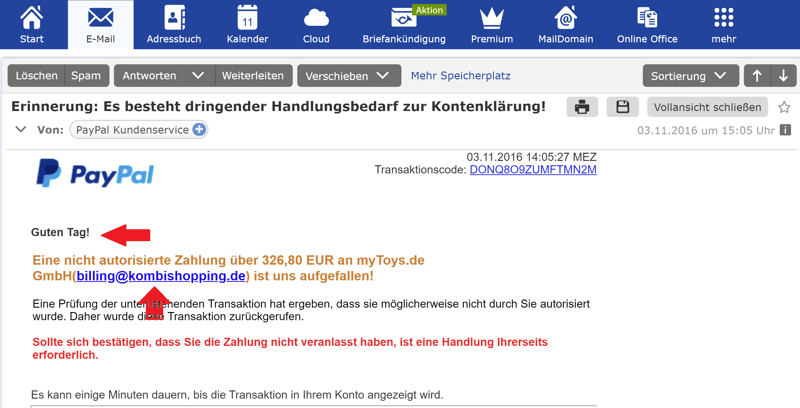

Bei legitimen Anfragen wenden sich Unternehmen an ihre Kunden mit ihrem Namen oder Benutzernamen. Allgemeine Formulierungen wie Sehr geehrte/r Nutzer, Sehr geehrte Kunden oder Hi everyone deuten auf einen Betrug. Sind Sie unsicher, ob die empfangene E-Mail wirklich aus einer vertrauten Quelle stammt, kontaktieren Sie Ihren Ansprechpartner im Unternehmen, bevor Sie Aktionen vornehmen.Grammatik- und Rechtschreibfehler

Professionelle Unternehmen achten auf korrekte Formulierungen. Zwar kann sich trotz Rechtschreibprüfung immer mal ein Fehler einschleichen, doch wimmelt es im Text jedoch vor fehlerhaften Sätzen in schlechtem Englisch oder Deutsch, stammt er mit hoher Wahrscheinlichkeit von Hackern. Bei solchen E-Mails empfiehlt sich, sie ebenfalls zu löschen.Zahlungsaufforderungen via E-Mail

Bei allgemeinen Phishing-Angriffen geben sich Cyberkriminelle oft als Inkassounternehmen oder Anwaltskanzleien aus. Meist drohen sie den Empfängern mit hohen Folgekosten, wenn sie eine angeblich fällige Forderung nicht bezahlen. Seriöse Rechtsunternehmen nehmen allerdings ausschließlich per Post Kontakt auf. Auch hier befördern Sie am besten die Nachricht in den virtuellen Papierkorb.E-Mails mit Anhängen

Banken und Versicherungen schicken in der Regel keine Dateien als E-Mail-Anhang. Vielmehr laden Kunden benötigte Dokumente auf der Webseite des Unternehmens nach der Anmeldung herunter. Insbesondere Dateien mit den Endungen .ZIP, .EXE oder .RAR sollten Sie auf keinen Fall downloaden, ausführen oder entpacken.Nicht übereinstimmende URLs

Fahren Sie mit dem Mauszeiger über einen Link, sollte die dort angezeigte URL mit der URL der Webseite übereinstimmen, zu der der Link führt. Handelt es sich um zwei verschiedene Adressen, haben Sie es wahrscheinlich mit einer infizierten Webseite zu tun. Schließen Sie nicht vertrauenswürdige Webseiten sofort.PIN- und Passwort-Anfragen über einen Link

Zu den verheerendsten Phishing-Angriffen zählen sogenannte Online-Banking-Scams. Meist enthält die E-Mail einen Link zu einer Webseite, die der Hauptseite der Bank stark ähnelt. Melden sich die Opfer an, erhalten die Hacker Zugriff auf das betroffene Konto.Ihre Bank wird Sie nie via E-Mail dazu auffordern, sich über einen Link zum Online-Banking einzuloggen. Ignorieren Sie daher jegliche Nachricht, die eine solche Aktion fordert.

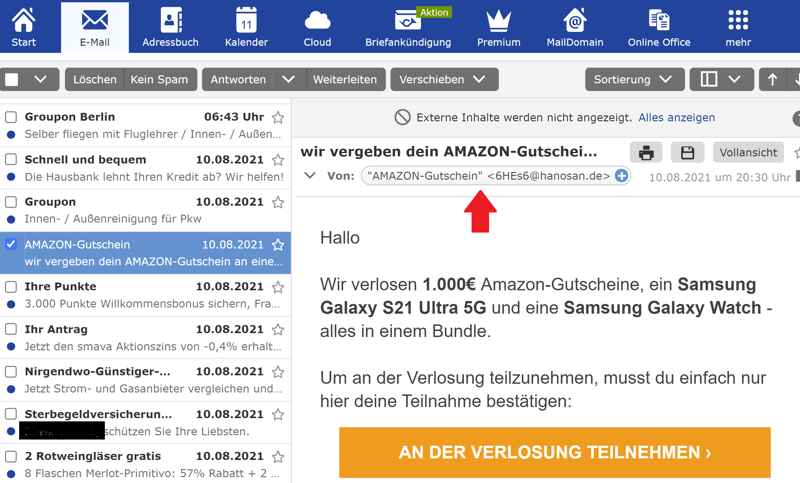

Die Absender-Adressen von Phishing-Mails geben sich oft als vertraute Unternehmen aus. Die eigentliche E-Mail-Adresse enthält jedoch seltsame Zeichenkombinationen und unbekannte Domains.

Berühmte Phishing-Angriffe

Phishing-Angriffe sind so alt wie das Internet. In den letzten Jahren konzentrieren sich die Hacker aber zunehmend auf zuvor bestimmte, lukrative Opfer. Diese Phishing-Attacken gingen in die Geschichte ein:

Der Computerwurm Loveletter verursachte ab Mai 2000 einen Schaden von zirka 10 Milliarden $. Ein philippinischer Informatikstudent verbreitete dazu eine E-Mail, deren Betreffzeile „ILOVEYOU“ lautete. Wer auf den Anhang klickte, installierte eine Schadsoftware, die zahlreiche Dateien löschte. Loveletter war der erste Fall von Phishing, der weltweite Aufmerksamkeit bekam.

Zwischen 2013 und 2015 erhielten Facebook und Google falsche Rechnungen von einem litauischen Betrüger, der sie im Namen ihres Geschäftspartners Quanta verschickte. Er erwirtschaftete 100 Millionen $, bevor er verhaftet wurde.

Die belgische Crelan Bank verlor 2016 wegen eines Falls von Spear-Phishing über 70 Millionen €. Hacker gaben sich als CEOs aus und brachten die Finanzabteilung dazu, das Geld an fremde Konten zu überweisen.

Mittels Spear-Phishings gelang es 2015 Cyberkriminellen, die IT-Infrastruktur, die SCADA-Systeme und damit das Verteilernetz der drei größten ukrainischen Stromversorger außer Kraft zu setzen. Über 200.000 Leute blieben infolgedessen sechs Stunden ohne Strom.

Was soll ich als Opfer eines Phishing-Angriffs tun?

Sind Sie auf eine Phishing-Mail hereingefallen, sollten Sie versuchen, den Schaden zu minimieren:

Ändern Sie sofort die Passwörter betroffener Konten (beispielsweise Amazon). Machen Sie es kurz nach dem Vorfall, ist die Wahrscheinlichkeit groß, dass Sie ohne Folgen davon kommen. Achten Sie in den folgenden Tagen dennoch auf verdächtige Anmeldeversuche.

Können Sie sich nicht mehr einloggen, weil die Hacker das Passwort bereits geändert haben, kontaktieren Sie das Unternehmen am besten telefonisch und lassen Sie Ihr Konto sperren sowie jeglichen seit dem Vorfall getätigten Kauf stornieren.

Haben Sie einen verdächtigen Anhang heruntergeladen oder geöffnet, nutzen Sie den Rechner vorerst nicht mehr. Bringen Sie ihn stattdessen zu einer Fachkraft, die feststellen kann, ob er mit Malware wie Trojanern infiziert ist.

Ist Ihr Bankkonto betroffen, sperren Sie sofort den Online-Banking-Zugang und benachrichtigen Sie Ihre Bank. Erstatten Sie zudem Anzeige.

Haben Sie einen finanziellen Schaden erlitten, wenden Sie sich an einen auf Cyberkriminalität spezialisierten Rechtsanwalt.

Grundsätzlich ist die Bank nach §675u BGB dazu verpflichtet, im Falle eines gehackten Kontos den entwendeten Betrag zu erstatten. Allerdings hat sie nach §675V gegenüber dem Kontoinhaber einen Schadensersatzanspruch, wenn er grob fahrlässig gehandelt hat, sodass die Ansprüche sich verrechnen. Inwiefern bei einem Phishing-Angriff grobe Fahrlässigkeit vorliegt, entscheidet das Gericht. Betroffene sollten daher frühzeitig einen Anwalt aufsuchen.

Phishing vorbeugen: So schützen Sie Ihre Daten

Klicken Sie niemals auf verdächtige Links. Wenn Sie Links folgen, achten Sie auf sichere Websites (bei den meisten Browsern ein grünes Schloss links von der URL).

Seriöse Anwendungen arbeiten nicht mit Pop-up-Fenstern. Geben Sie daher niemals sensible Daten in Pop-up-Fenster ein und unterbinden Sie sie am besten mit einem Pop-up-Blocker.

Nutzen Sie bei Ihrem E-Mail-Programm einen guten Spam-Filter. Beachten Sie jedoch, dass auch die besten Filter nicht alle Phishing-Mails erkennen.

Passwort-Manager geben das Passwort nur ein, wenn die aktuelle URL mit der gespeicherten übereinstimmt. Sie bieten daher einen guten Schutz gegen Website-Spoofing.

Lassen Sie sich die E-Mails als Text statt im HTML-Format anzeigen. Damit verringern Sie die Gefahr, versehentlich auf schädliche Links zu klicken. Allerdings werden so auch Bilder von seriösen E-Mails oft nicht korrekt angezeigt.

Aktualisieren Sie regelmäßig Ihre Antivirus-Programme.

Erstellen Sie regelmäßig Backups Ihrer Daten. Damit begrenzen Sie im Falle eines Angriffs den Schaden.

Bei dieser E-Mail sieht das PayPal-Logo echt aus. Die Ansprache und die nicht übereinstimmende E-Mail-Adresse verraten jedoch, dass es sich um eine Phishing-E-Mail handelt.

Fazit

Phishing-Attacken zählen zu den häufigsten Cyberangriffen. Dabei nutzen Hacker die Gutgläubigkeit ihrer Opfer aus, um an Anmeldedaten zu kommen. Vor allem bei Passwortabfragen via E-Mail sollten Sie stutzig werden. Wer nur vertraute Links anklickt, seine Antivirus-Programme regelmäßig aktualisiert und E-Mail-Anhänge nur nach Verifizierung des Absenders öffnet, minimiert sein Risiko. Sind Sie Opfer eines Phishing-Angriffs geworden, helfen IT-Fachkräfte und Rechtsexperten, den Schaden zu begrenzen.

Häufige Fragen & Antworten

Phishing-Mails fallen nicht unbedingt sofort auf. Nach genauem Hinschauen entdeckt man jedoch verdächtige Anzeichen, beispielsweise allgemeine Ansprachen (Lieber Nutzer), Texte von schlechter Qualität und Links, die nicht mit der Zielwebseite übereinstimmen. Vorsicht ist auch bei Anhängen und bei Mail-Domains geboten, die nicht den Namen des Unternehmens in sich tragen.

Können Sie sich noch in Ihr Konto einloggen, ändern Sie umgehend das Passwort. Ist das nicht mehr möglich, wenden Sie sich an die Plattform oder an das Unternehmen und lassen Sie das Konto sperren. Ist ein finanzieller Schaden entstanden, kontaktieren Sie zusätzlich an einen Rechtsanwalt und zeigen Sie den Vorfall an.

Spam-Filter von E-Mail-Programmen bieten einen gewissen Schutz vor Phishing-Mails, während Antiviren und Anti-Malware-Software schädliche Anhänge und Links erkennen. Mit Passwort-Managern haben Sie eine zusätzliche Waffe gegen Phishing, da diese nur die Eingabemaske ausfüllen, wenn sie die URL erkennen.